知名清理软件CCleaner被黑!超过两百万用户受影响!

旧金山路透社报导:Piriform公司与Cisco Talos的研究人员表示,黑客入侵英国的Piriform公司的免费优化计算机软件,上个月可能使得超过两百万名使用者的设备被操控。

恶意软件被植入合法软件CCleaner,每周有五百万的下载次数下载到个人计算机和Android手机。这个软件负责清理垃圾程序以及广告Cookies来让计算机速度变快。

CCleaner是伦敦Piriform公司的主要产品,该产品是由位于布拉格的Avast(全球最大的计算机安全厂商之一)于7月份时并购的。在收购时,该公司表示有1.3亿人在使用CCleaner。

思科Talos部门的安全研究员表示,8月份下载的CCleaner版本中有远程管理工具,试图联机到几个未注册的页面,大概是用来下载其他未经授权的程序。

Talos的研究员Craig Williams表示,这是一场复杂的攻击,因为它类似于6月份『NotPetya』袭击的企业,渗透了一个已久且值得信赖的供货商,该公司下载了受感染的乌克兰会计软件。

Williams表示:『没有任何使用者可以注意到』,这款优化软件具有正确的数字证书,这意味着其他计算机自动信任该程序。

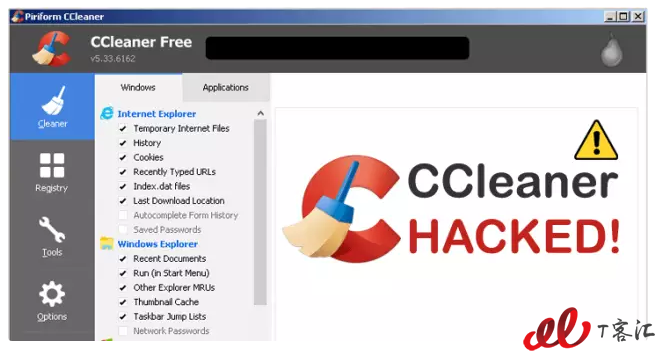

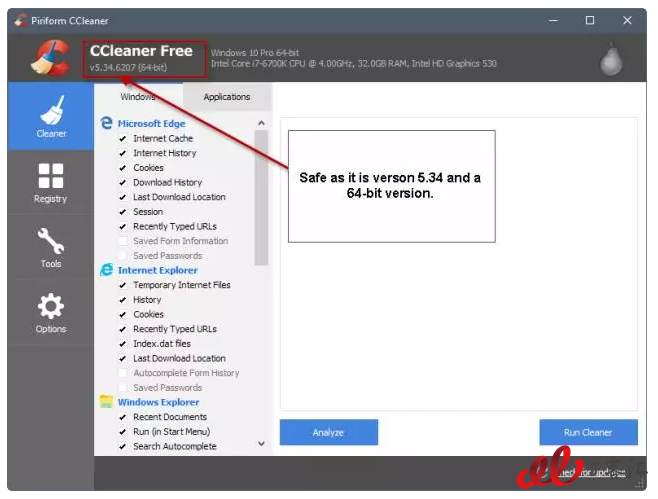

在一篇部落格中,Piriform证实8月发布的两个程序受到影响。它建议CCleaner v5.33.6162和CCleaner Cloud v1.07.3191的使用者下载最新版本。

一位发言人表示,有227万名使用者下载了8月版本的CCleaner,而只有5000名使用者安装了CCleaner Cloud的被入侵版本。

Piriform公司表示,他们新的母公司Avast已经发现了9月12日的袭击事件。同一天,CCleaner的一个新的、没有被入侵的版本释出,9月15日释出了一个干净的CCleaner Cloud版本。

Williams表示,攻击的程序代码性质表明,黑客赢得了用于建立CCleaner的机器。

他说,CCleaner不会自动更新,所以安装有问题的版本的每个人都需要删除它并安装新的版本。

Williams表示,Talos及早发现到这个问题,当时黑客似乎正在从受感染的机器搜集信息,而不是强制他们安装新的程序。

Piriform表示,他们已经与美国执法部门合作,关闭了位于美国的一个服务器。

“这表示服务器于9月15日『在任何已知的伤害造成前』已经被关闭。”

2013年南韩网路攻击(韩语:3·20 전산 대란,南韩方面称为3·20电算大乱)为南韩于2013年3月20日所发生的网路攻击事件。 骇客先入侵企业内部的病毒码更新主机,再利用更新病毒档的正常管道。

2017年7月,路透、BleepingComputer 及BBC等媒体报导,乌克兰警方7月4日破获据信是散佈NotPetya勒赎软体的伺服器,该伺服器来自会计软体公司。

- 暂时没有评论,来说点什么吧